جدول محتوایی

SSTP یک پروتکل اختصاصی است که به کاربران راه دور اجازه می دهد تا اتصالات ایمن به شبکه روتر برقرار کنند. در سیستم عامل های مختلف موجود است. این مقاله نحوه پیکربندی SSTP را در میکروتیک به شما آموزش می دهد.

بخوانید: AlmaLinux یا Debian: کدام یک بهتر است؟

آموزش راه اندازی SSTP در میکروتیک

SSTP مخفف Secure Socket Tunneling Protocol است و یک پروتکل VPN است که یک تونل امن و رمزگذاری شده برای دسترسی از راه دور به منابع شبکه فراهم می کند. این پروتکل از پروتکل HTTPS (HTTP over SSL/TLS) برای کپسوله کردن ترافیک VPN استفاده میکند و کانالی امن و تایید شده برای انتقال داده ارائه میکند. هنگامی که SSTP روی روتر MikroTik راه اندازی می شود، کاربران راه دور را قادر می سازد تا به طور ایمن به روتر متصل شده و به منابع موجود در شبکه محلی دسترسی داشته باشند.

برای سرور SSTP گواهی TLS ایجاد کنید

SSTP VPN از گواهی TLS برای ارتباط امن استفاده می کند و برای پیکربندی سرور SSTP به گواهی TLS نیاز دارید. MikroTik RouterOS v6 به شما امکان می دهد گواهینامه ها را در فروشگاه گواهی ایجاد، ذخیره و مدیریت کنید. بنابراین، گواهی سرور SSTP مورد نیاز را از MikroTik RouterOS ایجاد کنید. سرور SSTP به دو نوع گواهی نیاز دارد که عبارتند از گواهینامه CA (Certificate Authority) و Server Certificate.

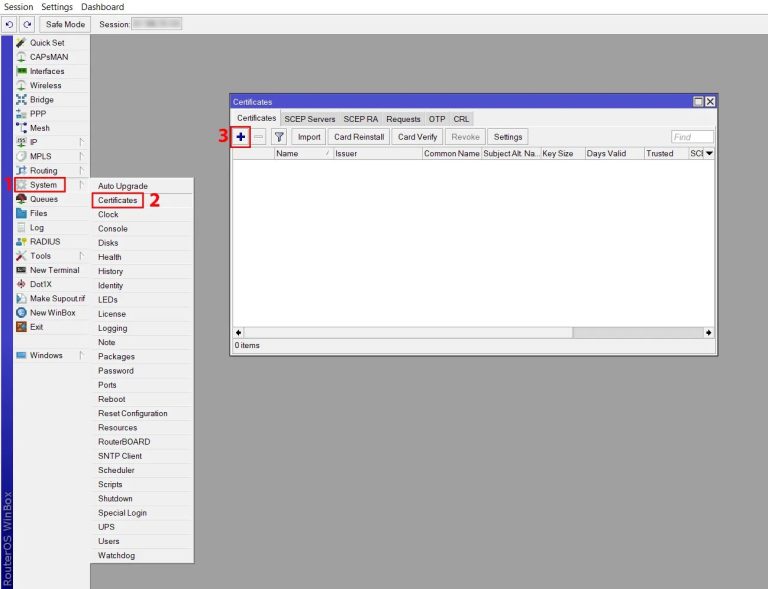

ابتدا Winbox خود را باز کرده و وارد سرور MikroTik خود شوید. به System >> Certificates بروید و با کلیک بر روی + یک پنجره گواهی جدید باز کنید:

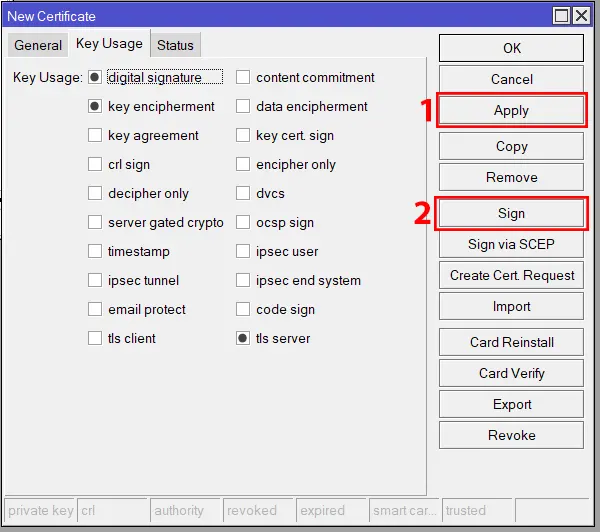

حالا اطلاعات مورد نیاز را پر کنید. در مرحله بعد، به تب Key Usage رفته و تیک تمام چک باکس ها به جز چک باکس های امضای دیجیتال، رمزگذاری کلید و سرور tls را بردارید. سپس Apply >> Sign را فشار دهید تا پنجره Sign باز شود:

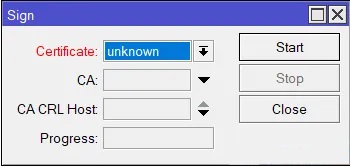

می توانید الگوی گواهی سرور جدید ایجاد شده را در منوی کشویی گواهی مشاهده کنید. اکنون اگر الگوی گواهینامه جدید ایجاد شده را انتخاب کنید و همچنین از منوی کشویی CA گواهینامه را انتخاب کنید. سپس Sign >> OK را فشار دهید.

توجه: اگر گواهی سرور جدید ایجاد شده پرچم T را نشان نمی دهد یا ویژگی Trusted نشان دهنده No است، روی گواهی سرور خود دوبار کلیک کنید و روی کادر Trusted واقع در پایین تب General کلیک کنید و سپس روی دکمه Apply و OK کلیک کنید:

سرور SSTP را در میکروتیک پیکربندی کنید

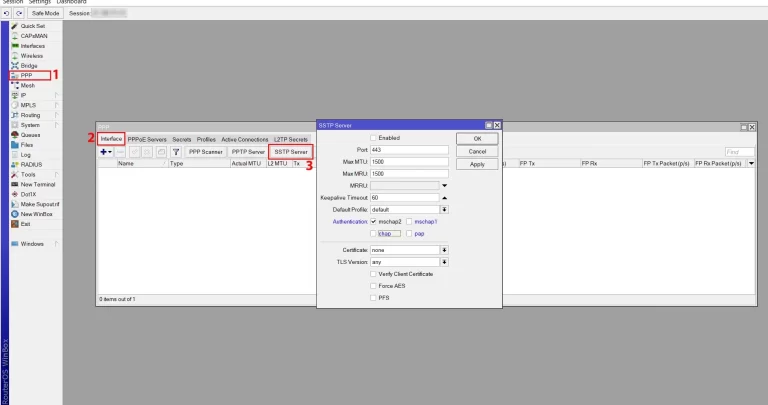

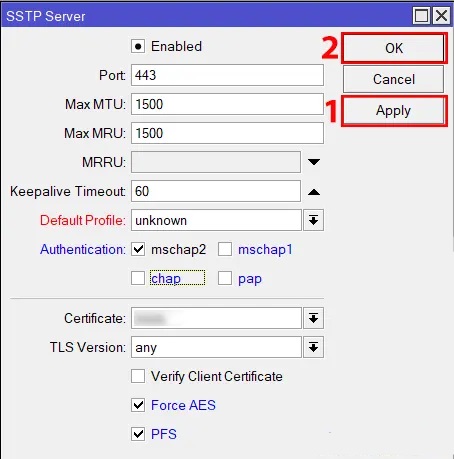

به PPP >> Interface >> SSTP Server بروید:

و در این قسمت تنظیمات زیر را انجام دهید:

– برای فعال کردن SSTP Server روی تیک گزینه Enabled کلیک کنید.

– TCP Port 443 را در قسمت ورودی Port اختصاص دهید.

– تیک تمام چک باکس ها به جز چک باکس mschap2 را از Authentication بردارید.

– از منوی کشویی Certificate، گواهی سرور ایجاد شده در مرحله قبل را انتخاب کنید.

– از منوی کشویی نسخه TLS، only-1.2 را انتخاب کنید. هر نسخه TLS را نیز می توان انتخاب کرد.

– روی کادرهای Force AES و PFS کلیک کنید.

در نهایت روی Apply و OK کلیک کنید:

اکنون سرور SSTP باید در روتر MikroTik اجرا شود.

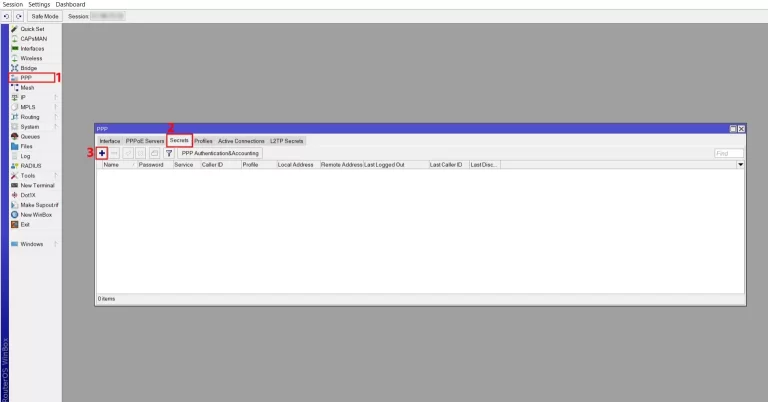

ایجاد کاربرانSSTP در MikroTik

در این مرحله با نحوه ایجاد کاربران PPP در MikroTik آشنا می شوید. زیرا MikroTik SSTP VPN محدود به استفاده از نام کاربری و رمز عبور برای اتصال موفق VPN است.

ابتدا به مسیر PPP >> Secrets بروید و سپس بر روی + کلیک کنید:

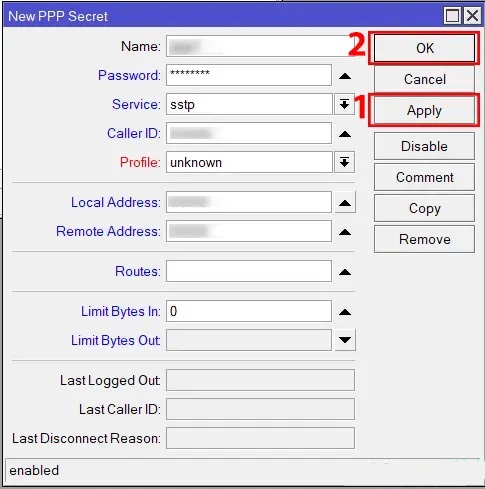

و اطلاعات زیر را پر کنید:

– نام کاربری و رمز عبور خود را در قسمت های ورودی نام کاربری و رمز عبور وارد کنید.

– از منوی کشویی Service، SSTP را انتخاب کنید.

– IP Gateway VPN را در قسمت Local Address Input وارد کنید. از آنجایی که رابط مجازی در جایی ایجاد می شود که IP Gateway به طور خودکار اختصاص داده می شود، شما نیازی به تخصیص این IP Gateway در هیچ رابطی ندارید.

– آدرس IP اختصاص داده شده در روتر خانه را در قسمت ورودی آدرس از راه دور وارد کنید. شما نیازی به تخصیص در هیچ رابطی ندارید، زیرا این آدرس به طور خودکار اختصاص داده می شود.

– برای اینکه روتر آفیس در قسمت ورودی Routes به شبکه Home Router برسد، مسیر ثابتی را که در روتر آفیس اختصاص داده شده است وارد کنید. اگر مسیرها را در اینجا اختصاص ندهید، می توانید مسیرها را به صورت ایستا در جدول مسیریابی قرار دهید تا به شبکه Home Router برسید.

در نهایت روی Apply> OK کلیک کنید:

پیکربندی SSTPVPN RouterOS Client

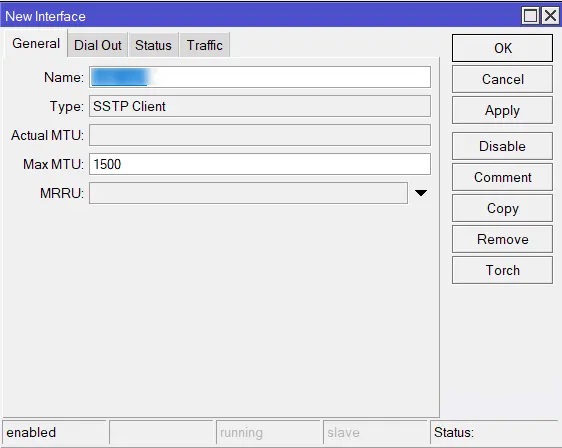

ابتدا به آیتم منوی Interfaces بروید، روی منوی کشویی + کلیک کنید و گزینه SSTP Client را انتخاب کنید:

در تب General اطلاعات مورد نیاز را وارد کنید:

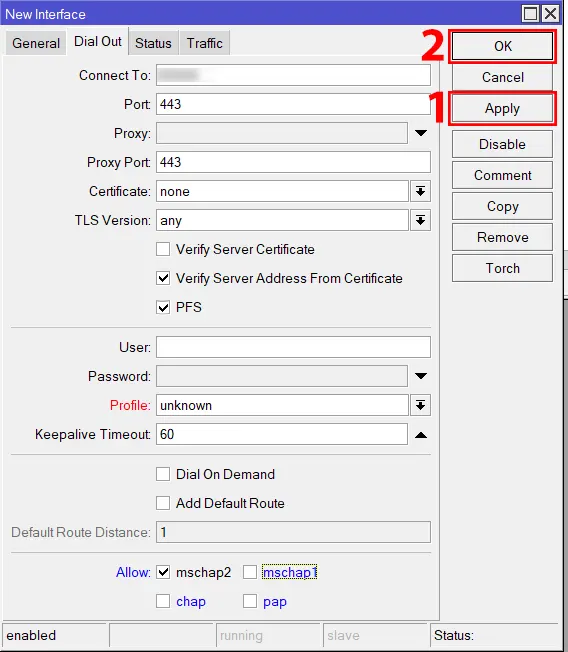

در تب Dial Out پیکربندی زیر را انجام دهید:

– IP WAN Router Office را در قسمت Connect To input وارد کنید.

– برای تأیید نام میزبان، کادر بررسی آدرس سرور از گواهی را علامت بزنید.

– چک باکس PFS را علامت بزنید تا مطمئن شوید که برای هر جلسه یک کلید رمزگذاری خصوصی ایجاد شده است.

– در قسمت Name input نام کاربری که در SSTP User ایجاد کرده اید و در قسمت Password input رمز عبور را وارد کنید.

– از پانل Allow protocol، علامت همه چک باکس ها به جز mschap2 را بردارید.

در آخر روی Apply کلیک کنید >> OK:

خودشه! تونل SSTP با موفقیت ایجاد شد و Home RouterOS اکنون می تواند با موفقیت به شبکه روتر اداری دسترسی پیدا کند. می توانید کاربران متصل را از برگه PPP >> Active Connection بیابید.