جدول محتوایی

نصب فایروال CSF روی Ubuntu و Debian

ConfigServer and Security Firewall که به اختصار CSF نامیده می شود، یک فایروال اوپن سورس و پیشرفته است که برای سیستم و سرور های لینوکس طراحی شده است. CSF نه تنها عملکرد اصلی یک فایروال را فراهم می کند. بلکه مجموعه گسترده ای از ویژگی ها مانند شناسایی ورود و تشخیص نفوذ، بررسی های سوء استفاده و… را نیز ارائه می دهد.

علاوه بر این، یکپارچه سازی UI برای کنترل پنل های پرکاربرد مانند cPanel، Webmin، Vesta CP، CyberPanel و DirectAdmin را نیز فراهم می کند. می توانید لیست کاملی از ویژگی های قابل پشتیبانی و سیستم عامل ها را در وب سایت رسمی ConfigServer بیابید.

در این مقاله آموزشی، شما را با نصب و پیکربندی ConfigServer Security & Firewall (CSF) در دبیان و اوبونتو راهنمایی می کنیم.

قدم اول: نصب فایروال CSF روی Ubuntu و Debian

اولین مرحله این است که قبل از شروع نصب، برخی پیش نیاز ها را نصب کنیم.

ابتدا باید پکیج اصلی را آپدیت کنیم و موارد اضافی را نصب کنیم :

$ sudo apt update

$ sudo apt install wget libio-socket-ssl-perl git perl iptables libnet-libidn-perl libcrypt-ssleay-perl libio-socket-inet6-perl libsocket6-perl sendmail dnsutils unzip

در صورتی تمام شدن فرانید، می توانید به مرحله بعدی بروید.

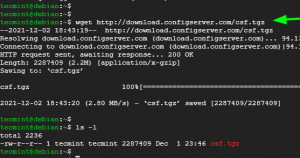

از آنجایی که CSF در مخازن پیش فرض دبیان و اوبونتو گنجانده نشده است، باید آن را به صورت دستی نصب کنید. برای ادامه، فایل CSF tarball را که شامل تمامی فایل های نصبی است با استفاده از دستور wget زیر دانلود کنید.

$ wget http://download.configserver.com/csf.tgz

یک فایل به نام csf.tgz دانلود خواهد شد.

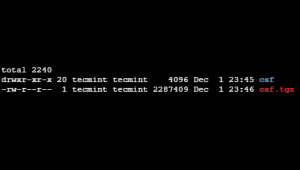

حالا فایل فشرده را استخراج کنید:

$ tar -xvzf csf.tgz

پس از استخراج، یک پوشه با نام csf ایجاد میشود.

سپس با دستور cd به دایرکتوری فولدر مورد نظر میرویم:

$ cd csf

برای نصب فایروال CSF، باید فایل اسکریپت را دستور زیر را اجرا کنیم:

$ sudo bash install.sh

اگر همه چیز طبق روال طی شود، باید چنین خروجی دریافت کنید:

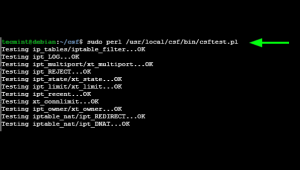

در اینجا CSF نصب می شود. با این حال، باید بررسی کنید که آیا iptable های مورد نیاز بارگذاری شده اند یا خیر. برای فهمیدن این موضوع، دستور را اجرا کنید:

$ sudo perl /usr/local/csf/bin/csftest.pl

قدم دوم: پیکربندی فایروال CSF در Ubuntu و Debian

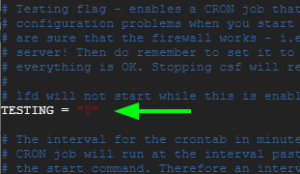

در این مرحله، برای فعال شدن CSF باید تغییراتی را در فایل پیکربندی csf.conf ایجاد کنیم.

$ sudo nano /etc/csf/csf.conf

دستورالعمل TESTING را از “1” به “0” مانند زیر ویرایش کنید:

TESTING = "0"

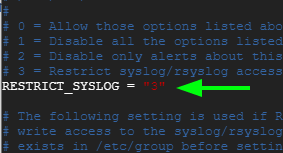

سپس، دستورالعمل RESTRICT_SYSLOG را روی “3” تنظیم کنید تا دسترسی rsyslog/syslog را فقط برای اعضای RESTRICT_SYSLOG_GROUP محدود کنید.

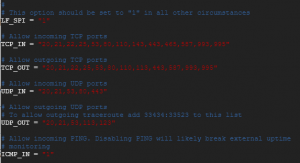

در مرحله بعد، میتوانید پورتهای TCP و UDP را با قرار دادن دستورالعملهای TCP_IN، TCP_OUT، UDP_IN، و UDP_OUT باز کنید.

به طور پیش فرض پورت های زیر باز می شوند:

TCP_IN = "20,21,22,25,53,80,110,143,443,465,587,993,995" TCP_OUT = "20,21,22,25,53,80,110,113,443,587,993,995" UDP_IN = "20,21,53,80,443" UDP_OUT = "20,21,53,113,123"

مسلما این احتمال وجود دارد که شما نیازی به باز کردن همه آن پورت ها نداشته باشید. توصیه میکنیم تمام پورتهای غیرضروری را حذف کرده و بهتر است فقط پورت هایی را که استفاده می کنید باز کنید.

پس از مشخص کردن پورت های مورد نیاز، CSF را مجددا راه اندازی کنید:

$ sudo csf -r

برای فهرست کردن تمام قوانین IP table تعریف شده روی سرور، دستور را اجرا کنید:

$ sudo csf -l

می توانید فایروال CSF را در هنگام راه اندازی به صورت زیر راه اندازی و فعال کنید:

$ sudo systemctl start csf $ sudo systemctl enable csf

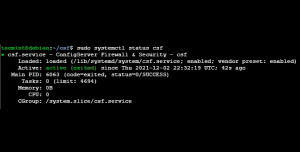

سپس باید بررسی کنیم که آیا فایروال در حال اجراست یا خیر:

$ sudo systemctl status csf

قدم سوم: بلاک کردن و مجاز کردن آدرس IP در CSF

یکی از عملکردهای کلیدی فایروال، امکان دسترسی یا مسدود کردن آدرس های IP به سرور است. با CSF، میتوانید با تغییر فایلهای پیکربندی زیر، آدرسهای IP را در whitelist (اجازه) با blacklist (مسدودی) قرار دهید:

بلاک کردن آدرس IP

برای مسدود کردن یک آدرس IP، باید به فایل پیکربندی csf.deny دسترسی پیدا کنید:

$ sudo nano /etc/csf/csf.deny

سپس آدرس های IP را که می خواهید مسدود کنید را وارد کنید. می توانید IP ها را خط به خط مشخص کنید:

192.168.81.50 192.168.10.121

همچنین می توانید از نماد CIDR برای مسدود کردن کل یک زیر شبکه استفاده کنید. مانند:

192.168.100.0/24

پذیرش یک آدرس IP

برای اجازه دادن به یک آدرس IP از طریق Iptables و حذف آن از همه فیلترها، باید فایل پیکربندی csf.allow را ویرایش کنید:

$ sudo nano /etc/csf/csf.allow

میتوانید در هر خط یک IP یا با استفاده از CIDR یک زیرشبکه از IP ها را رفع محدودیت کنید.

[highlight color=”yellow”]توجه: یک آدرس IP حتی زمانی که در فایل پیکربندی csf.deny تعریف شده باشد مجاز خواهد بود. برای اطمینان از مسدود شدن یا در لیست سیاه بودن یک آدرس IP، مطمئن شوید که در فایل csf.allow فهرست نشده باشد.[/highlight]

نتیجه

فایروال CSF یک ابزار عالی برای کنترل امنیت سرورهای لینوکسی میباشد. این ابزار قابلیت های زیادی را در اختیارمان می گذارد که در این آموزش به یکی از آنها یعنی بلاک و دسترسی IP پرداختیم.

منون از پست خوبتون

سلام به تیم ایرانکاسرور ممنون از پست خوبتون

خوب هستی این مطالبی که قرار دادید عالی بود اما یک نکته خدمت شما عرض کنم اینکه برخی کلمات به هم چسپیده شده اینو درست کنید

ببخشید میشه یکم بیشتر توضیحات بدید در مورد بخش دوم

منون از پست خوبتون

ممنونم ازتون

یکم بیشتر میشه راجب این موضوع مطالب بزارید .؟

آپدیت جدید این بازی رو نصب کردم اما متأسفانه با کارت گرافیک قدیمیم conflict داره. آیا rollback به ورژن قبلی ممکنه؟

این فریمورک جدید رو تست کردید؟ به نظر میاد امکانات خیلی خوبی داره اما مستنداتش هنوز کامل نیست. تجربه کار باهاش چطوره؟

با تشکر از شما بابت این آموزش عالی! من این روش رو توی پروژه شرکت پیادهسازی کردم و واقعاً سرعت اجرا رو به میزان قابل توجهی بهبود داد.

این مقاله واقعاً جامع و کاربردی بود. من چندین بار خوندمش و هر بار نکته جدیدی یاد میگیرم. مخصوصاً بخش مربوط به بهینهسازی کد خیلی برام مفید بود.

برای راهاندازی سرور مجازی روی کلود چه پیکربندی رو پیشنهاد میدید؟ پروژه ما حدود ۱۰۰۰ کاربر همزمان داره و نیاز به پردازش سنگین داریم.